Anthropic baut beim Installieren still eine Brücke in Chromium-Browser. Sogar in nicht installierte. Was du jetzt prüfen musst.

Der Fund war ein Zufall – und genau das macht ihn so unangenehm

Der Datenschützer Pat Hanff debuggte ein eigenes Projekt. Er suchte in den Konfigurationsdateien seines Brave-Browsers. Und fand dort eine Datei, die er nie installiert hatte: com.anthropic.claude_browser_extension.json.

Er hatte Brave nicht für Claude konfiguriert. Er hatte Claude nicht erlaubt, in Brave zu schreiben. Er hatte nicht einmal eine Claude-Erweiterung in Brave installiert.

Die Datei war trotzdem da.

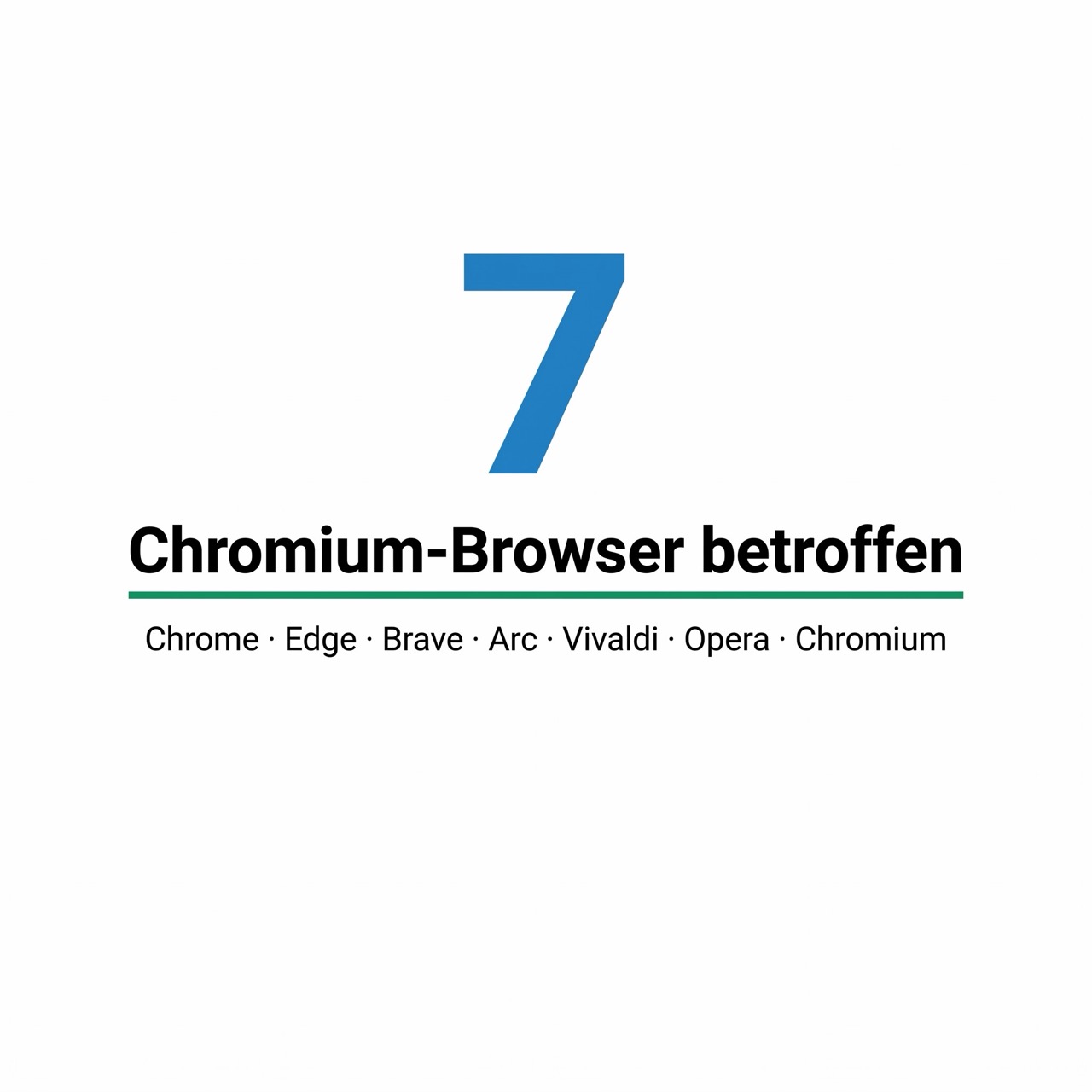

Hanff ging der Sache nach und fand den gleichen Eintrag in Chrome, Edge, Arc, Vivaldi, Opera und Chromium. In manchen Profilen war er angelegt, obwohl der entsprechende Browser auf dem Mac gar nicht installiert war. Der Schreiber: Anthropic Claude Desktop. Sein eigener Bericht erschien am 22. April 2026 unter dem Titel „Anthropic secretly installs spyware“.

Wenige Tage später griff Golem die Geschichte als „Backdoor in Claude-Desktop-App“ auf. Seitdem läuft die Diskussion in den IT-Newsfeeds – und sie ist nicht harmlos.

Was Anthropic da wirklich tut

Klartext: Beim Installieren der Claude Desktop App auf macOS legt der Installer in den Profil-Ordnern aller bekannten Chromium-Browser eine Datei ab. Diese Datei ist ein Native Messaging Host Manifest. Sie sagt dem Browser: Wenn eine Erweiterung mit diesen drei Extension-IDs anfragt, darfst du diese lokale Anwendung außerhalb der Browser-Sandbox aufrufen.

Drei Extension-IDs sind in der Datei vor-autorisiert. Wer eine Browser-Erweiterung mit einer dieser IDs installiert, hat damit eine direkte Brücke zur Claude-Anwendung – und damit Zugriff auf Browser-Automatisierung mit deinen Rechten als angemeldeter Nutzer.

Was diese Brücke kann, hat Anthropic in seiner Doku zu „Claude in Chrome“ selbst beschrieben: aktive Browsersession nutzen, DOM lesen, Formulare ausfüllen, Bildschirm aufnehmen. Auf der eigenen Bühne nennt Anthropic es ein Feature. Auf deinem Mac steht es ohne Frage da.

Die Datei alleine ist kein Schadcode. Sie ist eine Vorbereitung. Aber genau das ist der Punkt: Wer sie kennt, hat einen halben Schlüssel zu deinem Browser. Den anderen halben Schlüssel haben aktuell drei vor-autorisierte Extension-IDs. Wenn eine davon kompromittiert wird – durch einen Lieferketten-Angriff, durch einen Übernahme-Deal, durch einen unaufmerksamen Anbieter – sitzt die Brücke schon.

„Was hier passiert, ist kein klassisches Spyware-Szenario. Aber es ist ein klassisches Vertrauens-Versagen. Wer eine App installiert, erwartet nicht, dass sie in fremde Programme schreibt – schon gar nicht in Programme, die er gar nicht nutzt. Das ist die Grenze, die Anthropic überschritten hat.“, so Ingo Lücker, Gründer der KI LEAGUE.

Warum die Reaktionen so unterschiedlich ausfallen

In den Kommentarspalten wird gestritten. Die einen sprechen von Backdoor. Die anderen sagen: Das ist ein Implementierungsdetail.

Beide Seiten haben einen Punkt.

Malwarebytes formuliert es nüchtern: Es ist nicht fair, die App als Spyware zu bezeichnen – sie öffnet aber einen sonst geschlossenen Bereich, ohne den Nutzer zu fragen. Damit erweitert sie die Angriffsfläche jedes Macs, auf dem sie läuft. Genau dieser Satz beschreibt das Problem präziser als jede Schlagzeile.

Hanff selbst geht weiter. Er nennt drei Verstöße, die ihn besonders ärgern:

- Claude Desktop schreibt in die Konfigurationsverzeichnisse fremder Programme – also über Trust-Grenzen zwischen Herstellern hinweg

- Claude Desktop schreibt sogar in Profile von Browsern, die laut Anthropic gar nicht offiziell unterstützt werden (Brave, Arc, Vivaldi, Opera)

- Es gibt in den App-Einstellungen keinen Schalter, mit dem man diese Brücke wieder loswird

Anthropic hat zu diesen Punkten bisher keine ausführliche technische Stellungnahme veröffentlicht. Das macht die Sache für IT-Dienstleister nicht einfacher.

Warum das auf den Schreibtisch jedes IT-Dienstleisters gehört

Du betreibst Endgeräte. Bei dir, bei Kunden, bei Geschäftsführern, die KI-Tools „mal ausprobieren“ wollen. Genau dort wird Claude Desktop heute installiert.

Und genau dort entstehen die Probleme:

- Du verlierst die Hoheit über deine Browser-Konfiguration. Wenn ein KI-Hersteller still in Brave-Profile schreibt, kannst du dich nicht mehr darauf verlassen, dass dein Hardening-Setup auch nach der nächsten App-Installation noch hält.

- Du bekommst Sicherheits-Findings, die du nicht erklären kannst. EDR-Tools schlagen irgendwann an. „Warum hat Claude in den Brave-Ordner geschrieben?“ – Wenn du diese Frage nicht beantworten kannst, hast du beim Kunden ein Problem.

- Du übernimmst Verantwortung für etwas, das du nicht entschieden hast. Wenn morgen eine der vor-autorisierten Extensions auffällig wird, fragt der Kunde dich, nicht Anthropic.

Wir haben das Muster schon einmal gesehen. Beim Claude Code Leak kamen interne Builds aus Versehen ans Licht. Beim Claude Code Auto Mode ging es um Berechtigungen, die ohne Leitplanken zu weit gehen. Jetzt geht es um stille Browser-Brücken. Drei Vorfälle, ein Muster: Anthropic baut schnell, Anthropic dokumentiert spät, Anthropic überlässt die Aufräumarbeit der Community.

Was du jetzt konkret tun solltest

Bei dir im Haus und bei Kunden, die Claude Desktop einsetzen:

- Inventur machen. Suche auf macOS nach ~/Library/Application Support/<Browser>/NativeMessagingHosts/com.anthropic.claude_browser_extension.json. Mach das auf den Geräten deiner Berater, deiner Geschäftsführung und überall dort, wo Claude Desktop schon einmal lief.

- Manifests entfernen, wo Claude in Chrome nicht aktiv genutzt wird. Die Datei lässt sich löschen. Sie kommt zwar bei der nächsten Claude-Installation wieder, aber das gibt dir wenigstens einen sauberen Status quo für Audits.

- Browser-Erweiterungen prüfen. Welche Chrome-Extensions sind installiert? Stehen ihre IDs in der Datei? Wenn ja: Will der Nutzer diese Brücke wirklich – oder ist sie versehentlich entstanden?

- Kundenkommunikation vorbereiten. Wer Claude Desktop im Unternehmen einsetzt, sollte das wissen. Eine kurze Notiz reicht: Was passiert, was der Status ist, was Anthropic noch klären muss.

- Policy-Frage klären. Lasst ihr KI-Desktop-Apps grundsätzlich auf Mitarbeitergeräte? Mit welchem Genehmigungsprozess? Wer entscheidet das beim Kunden?

„Die richtige Frage ist nicht ‚Wie schlimm ist diese eine Brücke?‘. Die richtige Frage ist: ‚Welche Hersteller installieren auf unseren Geräten Funktionen, von denen wir nichts wissen – und was tun wir, wenn das in einem Jahr Standard ist?‘ Genau diese Frage beantworten IT-Dienstleister gerade für ihre Kunden.“, so Ingo Lücker, Gründer der KI LEAGUE.

Die Vertrauensfrage – und wie wir KI-Anbieter künftig bewerten

Anthropic hat die Tür zu schnell aufgemacht. Das ist die kürzeste ehrliche Zusammenfassung. Andere Hersteller werden ähnliche Wege gehen, weil „Claude in Chrome“, „ChatGPT Browse“ und Konsorten ohne Native-Messaging-Brücken nicht funktionieren. Die technische Notwendigkeit ist real. Die Art der Umsetzung ist es, die jetzt zur Diskussion steht.

Für IT-Dienstleister heißt das: Die alten Bewertungskriterien für Software-Hersteller reichen nicht mehr. Bei klassischer Anwendungssoftware schaust du auf Datenschutz, Lizenzbedingungen und Support. Bei KI-Tools kommt eine neue Ebene dazu: Was tut die App außerhalb ihres eigenen Sandkastens? Wie transparent ist das? Welche Wege hast du, das wieder rückgängig zu machen?

Wer als IT-Dienstleister beim Kunden glaubwürdig zu KI-Sicherheit beraten will, muss diese Fragen stellen können. Und zwar bevor der Vorfall passiert. Wir sehen parallel andere Sicherheitsthemen rund um Anthropic, die genau in diese Richtung zeigen.

Es kommt nicht mehr darauf an, ob du gehackt wirst oder wann, sondern wie oft. Und immer öfter wirst du gar nicht gehackt – sondern ungefragt erweitert.

Einladung zum nächsten KI LEAGUE Live Talk

Der Live Talk richtet sich bewusst an IT-Dienstleister und Systemhäuser, die KI einordnen wollen. Die Teilnahme ist kostenlos – der Austausch ausdrücklich erwünscht.

Einladung zur KI LEAGUE

Die KI LEAGUE ist der Ort für IT-Dienstleister, die KI nicht hypen, sondern verstehen wollen. Als Plattform für Einordnung, Austausch und kritische Diskussion – jenseits von Buzzwords und Produktversprechen.

Jetzt informieren und dabei sein

Quellen

- Hanff, P.: Anthropic secretly installs spyware when you install Claude Desktop (22.04.2026) – thatprivacyguy.com

- Zahn, S.: Backdoor in Claude-Desktop-App: Stille Brücke aus dem Browser (22.04.2026) – golem.de

- Malwarebytes: Researcher claims Claude Desktop installs „spyware“ on macOS (April 2026) – malwarebytes.com

- Anthropic: Claude for Chrome – Research Preview (08/2025) – anthropic.com