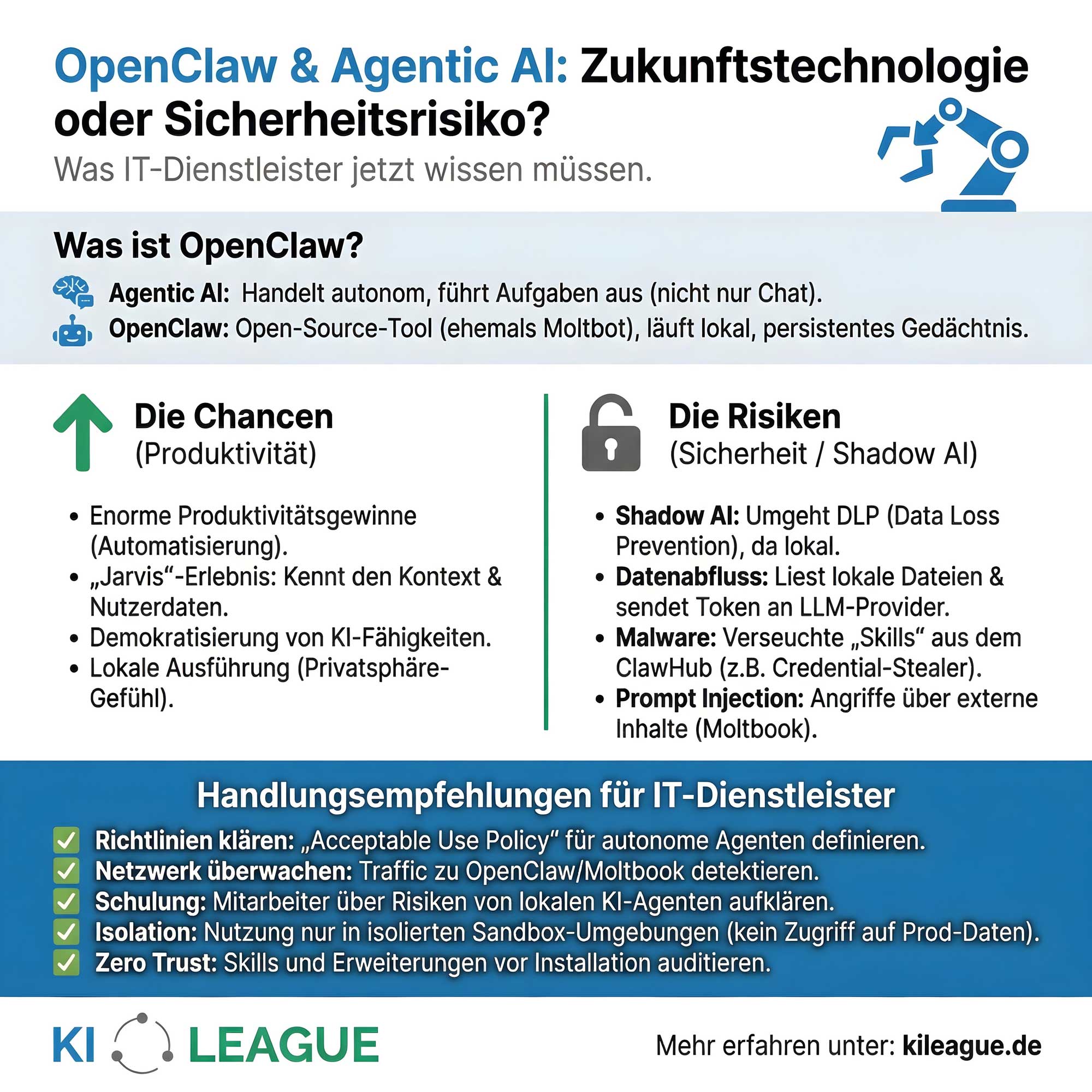

OpenClaw & Agentic AI: Zukunftstechnologie oder Sicherheitsrisiko für IT-Dienstleister?

Agentic AI ist gerade dabei, den nächsten Evolutionsschritt zu gehen.

Nicht mehr nur Chatbots, die antworten – sondern KI-Agenten, die dauerhaft aktiv sind, Zugriff auf Systeme haben und eigenständig handeln.

Eines der aktuell meistdiskutierten Beispiele dafür ist OpenClaw.

Und genau hier sollten IT-Dienstleister genauer hinschauen.

Denn was auf den ersten Blick nach Produktivitätsschub klingt, kann auf den zweiten Blick schnell zu einem massiven Sicherheits- und Governance-Problem werden.

Warum OpenClaw gerade überall auftaucht

OpenClaw ist kein Zufallstreffer.

Das Projekt – zuvor bekannt als Clawdbot und Moltbot – steht exemplarisch für den aktuellen Hype rund um Agentic AI: KI-Systeme, die nicht nur Vorschläge machen, sondern Aufgaben tatsächlich ausführen.

Innerhalb kürzester Zeit hat OpenClaw enorme Aufmerksamkeit bekommen:

- starkes Open-Source-Momentum

- hohe Community-Aktivität

- zahlreiche Praxisbeispiele in Social Media und Foren

Wichtig dabei:

OpenClaw ist nicht „das“ Produkt, sondern ein Prototyp einer neuen Systemklasse. Genau deshalb ist es so relevant – und gleichzeitig so gefährlich, wenn man es falsch einordnet.

Was OpenClaw grundsätzlich macht – kurz und verständlich

OpenClaw ist kein klassischer Chatbot.

Es handelt sich um ein Agenten-Gateway, das große Sprachmodelle (z. B. ChatGPT, Claude oder lokale LLMs) mit:

- Messengern wie WhatsApp, Slack oder Telegram

- E-Mail-Systemen

- Kalendern

- Browsern

- und sogar dem Betriebssystem

verbindet.

Der entscheidende Unterschied:

OpenClaw ist nicht nur dialogfähig, sondern handlungsfähig.

Der Agent kann:

- Nachrichten lesen und beantworten

- E-Mails schreiben und versenden

- Termine verwalten

- Dateien lesen und schreiben

- Systembefehle ausführen

Und das nicht einmalig, sondern dauerhaft im Hintergrund.

Warum das so attraktiv ist

Genau diese Fähigkeiten machen Agenten wie OpenClaw extrem spannend:

- Automatisierung von Routineaufgaben

- Entlastung im Tagesgeschäft

- Multichannel-Kommunikation über einen zentralen Agenten

- Erste reale Einblicke in die Zukunft der KI-gestützten Arbeit

Für IT-Dienstleister ist das fachlich hochinteressant – als Lernfeld, als Demo-Objekt, als strategisches Zukunftsthema.

Aber genau hier liegt der Knackpunkt.

Wo es kritisch wird – die Schattenseite von Agentic AI

Agenten wie OpenClaw vereinen mehrere Dinge, die sicherheitstechnisch heikel sind:

- dauerhafter Zugriff

- hohe Berechtigungen

- Langzeit-Memory

- externe KI-Modelle

- Community-Code (Extensions / Skills)

In der Praxis wurden bereits zahlreiche Probleme sichtbar :

1. Ungeschützte Admin-Oberflächen

Fehlkonfigurationen führten dazu, dass OpenClaw-Instanzen öffentlich erreichbar waren – teils mit vollständigem Zugriff auf Chats, Tokens und Systembefehle.

2. Remote-Code-Execution-Schwachstellen

Es wurden kritische Sicherheitslücken bekannt, über die Angreifer eigenen Code auf dem Host-System ausführen konnten.

3. Klartext-Speicherung sensibler Daten

API-Keys, Tokens und Zugangsdaten werden lokal abgelegt – ein gefundenes Fressen für Infostealer-Malware.

4. Ungeprüfte Skills & Supply-Chain-Risiken

Community-Extensions laufen als vertrauenswürdiger Code – ohne formale Sicherheitsprüfung.

5. Prompt-Injection & Manipulation

In Gruppen-Chats kann der Agent gezielt manipuliert werden, um sensible Aktionen auszuführen.

Kurz gesagt:

Agentic AI kombiniert maximale Fähigkeiten mit maximalem Schadenpotenzial.

Was das konkret für IT-Dienstleister bedeutet

Für Systemhäuser und IT-Dienstleister ist das keine theoretische Diskussion.

Die realen Risiken:

- Kompromittierung von Kunden-Credentials

- Shadow-IT im eigenen Team

- Haftungsfragen bei Sicherheitsvorfällen

- Reputationsschäden gegenüber Kunden

Besonders kritisch wird es, wenn Mitarbeiter Agenten „nebenbei“ einsetzen – ohne klare Richtlinien, ohne Security-Abstimmung, ohne Governance.

Denn am Ende gilt:

Wer den Agenten betreibt oder duldet, trägt die Verantwortung.

„Agentic AI wie OpenClaw zeigt, wie schnell aus Produktivitätsversprechen ernste Sicherheitsfragen werden – wer Systeme eigenständig handeln lässt, muss die Risiken genauso ernst nehmen wie die Chancen.“, so Ingo Lücker

Die richtige Einordnung: Lernobjekt statt Produktivplattform

Stand heute ist OpenClaw kein Produktivstandard.

Die sinnvolle Einordnung für IT-Dienstleister lautet:

- Testumgebung statt Kundensystem

- Demo-Objekt statt produktiver Assistent

- Lernfeld statt Rollout-Lösung

Gleichzeitig entsteht hier ein neues Beratungsfeld:

- sichere Einführung von Agentic AI

- Governance-Modelle

- Trennung von sensiblen und unsensiblen Workflows

- Security-Bewertung von KI-Agenten

Genau das wird für viele Kunden in den nächsten Monaten relevant werden.

Warum einzelne Blogartikel dafür nicht ausreichen

Agentic AI entwickelt sich extrem schnell:

- Tools ändern Namen

- Features kommen und gehen

- Risiken verschieben sich

- neue Angriffsvektoren entstehen

Ein einzelner Artikel kann das nicht dauerhaft abbilden.

Was es braucht:

- laufende Einordnung

- validierte Informationen

- Austausch mit anderen IT-Dienstleistern

- klare Trennung zwischen Hype und Realität

Einladung: KI LEAGUE & nächster Live Talk

Wenn dich genau solche Themen beschäftigen –

also Chancen, Risiken und echte Einordnung von KI im IT-Alltag – dann ist die KI LEAGUE genau dafür gedacht.

In der KI LEAGUE analysieren wir monatlich aktuelle KI-Entwicklungen:

- technisch

- strategisch

- aus Sicht von IT-Dienstleistern

Im nächsten KI LEAGUE Live Talk greifen wir das Thema Agentic AI & OpenClaw konkret auf.

👉 Hier kannst du beim nächsten KI LEAGUE Live Talk dabei sein

Für wen dieser Artikel gedacht ist

- IT-Dienstleister

- Systemhäuser

- IT-nahe Entscheider

- technisch interessierte Berater